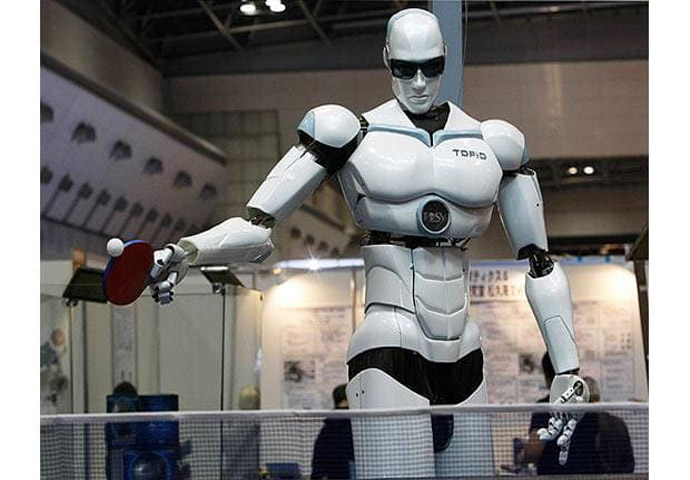

Un estudio de IOActive relaciona los riesgos de estas máquinas con los de los dispositivos IoT y concluye que la...

Artículo Al Azar

hackers

Mientras que los analistas de seguridad pueden tardar semanas antes de detectar un ciberataque, del lado del atacante la inversión...

Tomando unos pasos básicos, puedes proteger tu cuenta de iCloud de las amenazas más comunes. Si eres un usuario de iPhone, iPad...

Para Kaspersky, la vulnerabilidad de los sistemas de computación ha cambiado, debido a la rapidez y lo sofisticado o “bien hecho”,...

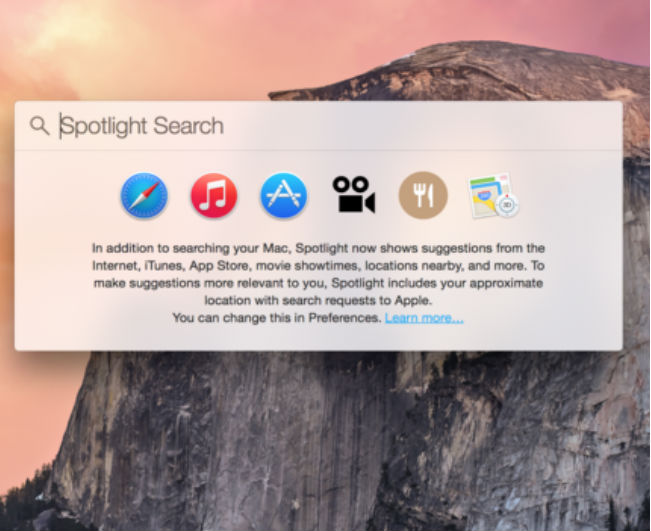

Un glitch en el programa de búsquedas de Apple, el OS X Yosemite puede exponer detalles privados de los usuarios...

Los grandes eventos atraen, además de turistas y aficionados, delincuentes digitales que quieren sacar provecho de todo el dinero que...