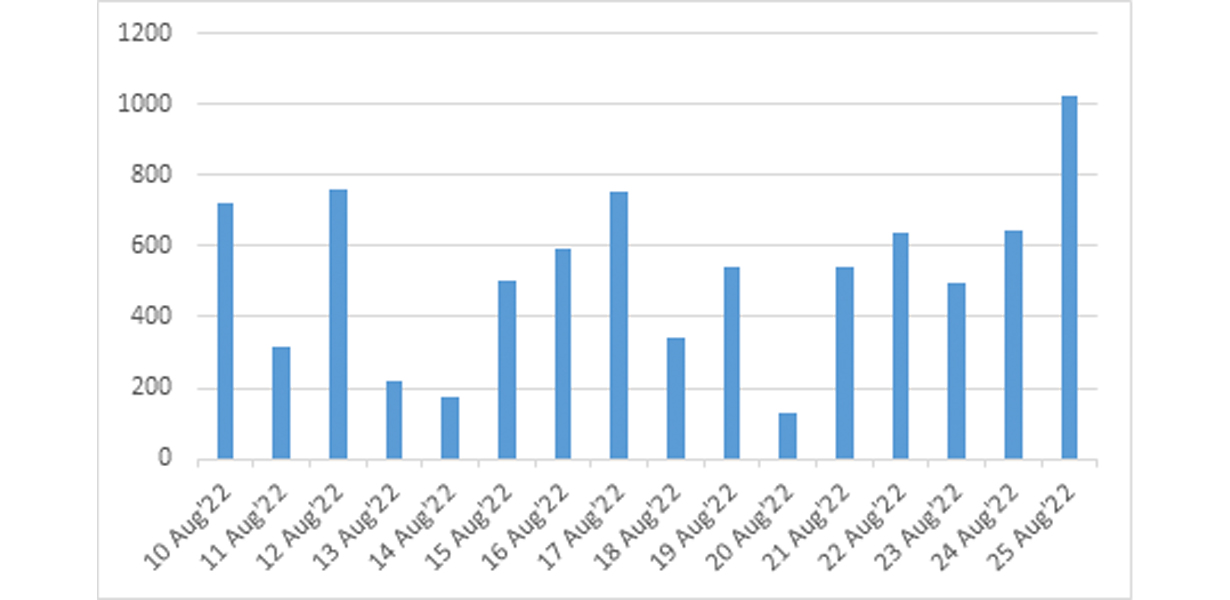

En sólo 15 días, los expertos de Kaspersky identificaron cerca de 9,000 páginas de phishing con ofertas falsas del nuevo dispositivo diseñadas para vaciar las cuentas bancarias de las víctimas y robar sus cuentas de Apple ID.

Kaspersky reportó incremento de amenazas ante el lanzamiento del iPhone 14. Cada año, con el lanzamiento de los nuevos iPhone, el número de páginas de phishing también crece exponencialmente. Por ejemplo, el 25 de agosto, los expertos de Kaspersky detectaron un total de 1.023 páginas de phishing relacionadas con el iPhone. Ello que supone casi el doble de la media de detección de este tipo de sitios maliciosos por día durante el mismo periodo.

Kaspersky reportó incremento de amenazas que utilizan el lanzamiento del iPhone 14

Tradicionalmente, con el anuncio de los nuevos iPhone, los ciberdelincuentes crean páginas de tiendas falsas en las que se ofrece la posibilidad de comprar el nuevo dispositivo de Apple con un descuento, o incluso de comprarlo antes del lanzamiento oficial. Los atacantes suelen utilizar afotos de modelos de teléfonos más antiguos para atraer la atención de los usuarios más impacientes.

Después de que la víctima introduzca los datos de su tarjeta bancaria para pagar la compra, los fondos se cargarán en su tarjeta. Pero el usuario nunca recibirá el pedido.

Más allá del nuevo iPhone

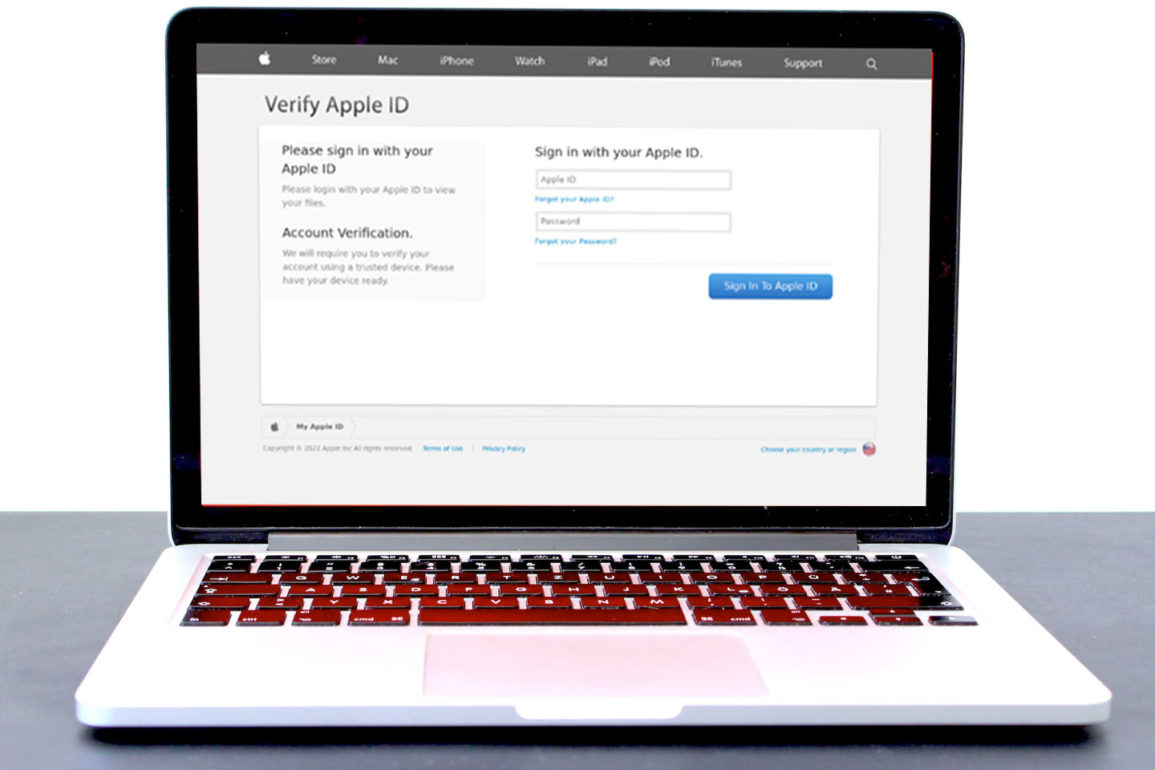

La atención de los ciberdelincuentes a la popularidad de los iPhone no se limita al lanzamiento de nuevos modelos. A veces los delincuentes pueden conseguir mucho más, no sólo engañando a la víctima para que pague un pedido en una página web falsa, sino accediendo a su ID de Apple. El ID de Apple es una cuenta que se utiliza para acceder a los servicios de Apple como la App Store, Apple Music, iCloud, iMessage, FaceTime, etc. Imitando una página estándar de inicio de sesión del ID de Apple, los atacantes engañan a las víctimas para que introduzcan su nombre de usuario y contraseña en la página de phishing.

Al hacerlo, los atacantes obtienen acceso a todas las direcciones de correo electrónico y contraseñas de inicio de sesión de sus víctimas. Como a sus contactos e información de pago. Los ciberdelincuentes también pueden acceder al iCloud de la víctima, donde se almacenan sus fotos personales, documentos escaneados, etc. Estas fotos pueden ser utilizadas posteriormente por los atacantes para el robo de identidad o incluso el chantaje.

Esta misma técnica fue utilizada previo a los lanzamientos de la consola PlayStation 5 y las películas de superhéroes como Black Widow y Spider-Man: No Way Home. Los delincuentes siempre buscan temas de alto interés para engañar al mayor número de víctimas posible. De hecho, también siguen las últimas tendencias, pero con el objetivo de camuflar sus ataques.

“Si el usuario no tiene cuidado, caerá en la estafa, lo que puede conllevar varias consecuencias a menos que este cuente con una solución de seguridad que bloquee el acceso a los sitios web falsos. Por eso es muy importante que las personas estén al tanto de este tipo de fraude y permanezcan alertas”, acotó Fabio Assolini, director del Equipo de Investigación y Análisis para América Latina en Kaspersky.